Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня мы с тобой на примере легкой по уровню сложности машины Backdoor с площадки Hack The Box поупражняемся в простейших атаках на веб‑приложения. Поищем уязвимые плагины для WordPress, проэксплуатируем уязвимость типа path traversal, переберем информацию о процессах при помощи Burp и повысим привилегии в системе через пользовательский скрипт.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.125 backdoor.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта.

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

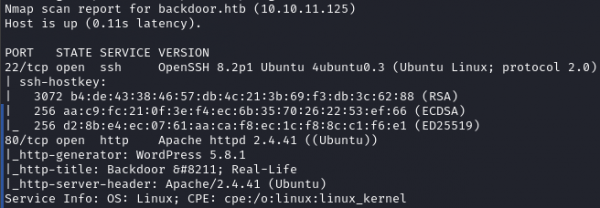

Результат работы скрипта

Мы нашли два открытых порта:

SSH смело пропускаем, там делать нечего.

Справка: брутфорс учеток

Поскольку вначале у нас нет учетных данных, нет и смысла изучать службы, которые всегда требуют авторизации (например, SSH). Единственное, что мы можем делать здесь, — перебирать пароли брутфорсом, но машины с HTB почти всегда можно пройти по‑другому. В жизни таких вариантов может не быть, к тому же есть шансы подобрать пароль или получить его при помощи социальной инженерии.

Изучим веб‑сервер. Nmap сразу показал, что там установлен движок WordPress 5.8.1.

Главная страница сайта

Кстати, ту же самую информацию (и даже чуть подробнее) можем получить, проанализировав сайт утилитой whatweb.

whatweb http://backdoor.htb

Вывод программы whatweb

При тестировании сайтов на WordPress лучше всего использовать утилиту wpscan. С ее помощью можно обнаружить уязвимые версии самого WordPress, тем и плагинов, а также собрать список пользователей и перебрать учетные данные. В общем, все, что нужно. Перед началом сканирования советую зарегистрироваться на официальном сайте и получить токен для доступа к API. Это бесплатно.

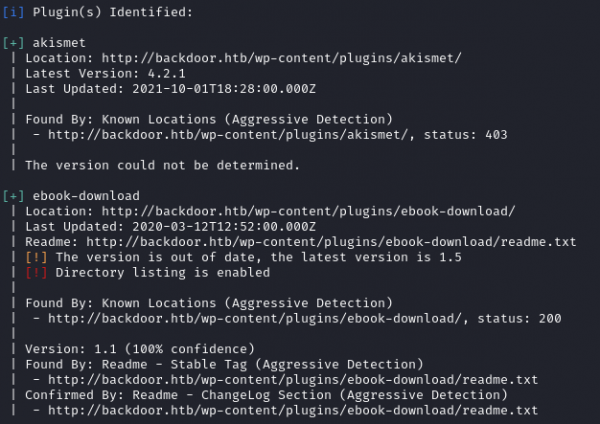

Чаще всего уязвимости присутствуют в плагинах, поэтому я зарядил их перебор (опция -e ap) в агрессивном режиме (опция --plugins-detection aggressive), используя 100 потоков (опция -t 100).

wpscan --url http://backdoor.htb/ -e ap --plugins-detection aggressive -t 100

Обнаруженные плагины

Источник: xakep.ru