Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня я покажу типичный случай эксплуатации двух распространенных веб‑уязвимостей — XSS (межсайтовый скриптинг) и LFI (локальное включение файлов). Примером нам послужит уязвимая форма обработки файлов в формате Markdown, а затем получим исходные коды мониторинга и сделаем себе веб‑шелл в привилегированном контексте.

Наша цель — получение прав суперпользователя на машине Alert с учебной площадки Hack The Box. Уровень задания — легкий.

warning

Подключаться к машинам с HTB рекомендуется с применением средств анонимизации и виртуализации. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.44 alert.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

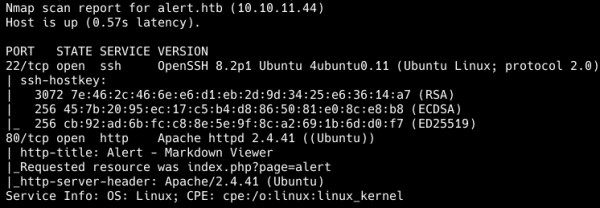

Результат работы скрипта

Сканер нашел два открытых порта:

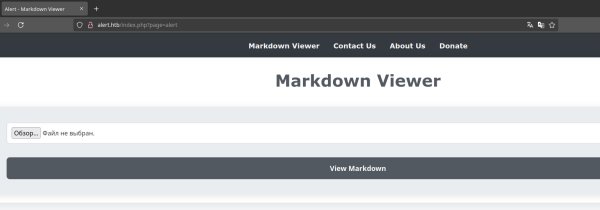

Посмотрим, что интересного есть на сайте. На главной странице нас встречает форма загрузки файла. Судя по оглавлению, файл должен быть в формате Markdown.

Главная страница сайта

Но первым делом обратим внимание на то, что в параметре указана текущая страница. Это явный признак того, что здесь может быть уязвимость типа LFI.

info

Подробное объяснение техники LFI ты можешь найти в статье «File Inclusion и Path Traversal. Разбираем две базовые веб‑уязвимости».

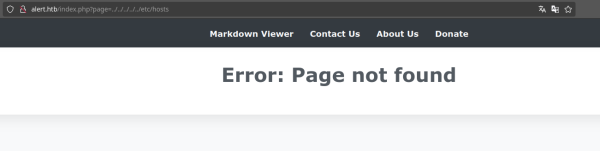

Проверим наличие LFI, указав в параметре page путь к файлу /etc/hosts. Однако страница не найдена.

Проверка LFI

Источник: xakep.ru