Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этой статье мы выясним, какие площадки позволяют оттачивать мастерство взлома и ценятся специалистами по безопасности. Они позволяют этичным хакерам быть этичными до последнего, при этом не терять хватку, регулярно практиковаться со свежими уязвимостями и оставаться в рамках закона.

Сфера ИТ развивается семимильными шагами, компьютеры проникают в жизнь все глубже, цифровые системы становятся более комплексными, а соответственно растет и поверхность атак. Это в свою очередь рождает спрос на специалистов по безопасности, в том числе — этичных хакеров.

Подробнее о профессии (или даже профессиях) этичного хакера читай в колонках Юрия Гольцева и Дениса Макрушина. Начать можешь с материала «Этичный взлом по шагам», который дает неплохое представление о том, чем и как занимается пентестер в белой шляпе.

Этичный хакер должен отлично разбираться во всей специфике темной стороны: если ты знаешь, как сломать, и поддерживаешь эти знания в актуальном состоянии, то сможешь давать и рекомендации по защите. В общем, главное здесь — практика, но как ей заниматься, не нарушая закон?

На заре нулевых многие энтузиасты кибербезопасности становились преступниками, хотя часто преступление заключалось лишь в любопытстве. Собственно, в «Хакере» то и дело можно было встретить рассказы о взломах реальных систем, написанные от первого лица.

Дело в том, что тогда альтернатив не было, а любопытства было хоть отбавляй. Но так не могло продолжаться долго. Времена изменились, и хакерам пришлось найти способы совершенствовать навыки наступательной безопасности легально. Сегодня существует ряд платформ, где всем желающим дают возможность попрактиковаться без риска попасть под тяжелую руку закона.

Есть несколько направлений, которых может придерживаться тот или иной ресурс, предлагающий практику пентеста. Обычно все их можно отнести к одному из трех больших разделов.

Для поддержания энтузиазма безопасников, которые пришли на такие ресурсы, владельцы часто предлагают им бонусы за прохождение каждого из вида заданий, которые могут выражаться в «плюсиках к карме», которая видна в профиле игрока и в «Зале славы». Место в таком топе потом может стать хорошим подспорьем на собеседовании.

Посмотрим поближе на наиболее крупные и известные площадки, где ты сможешь побаловать своего внутреннего хакера.

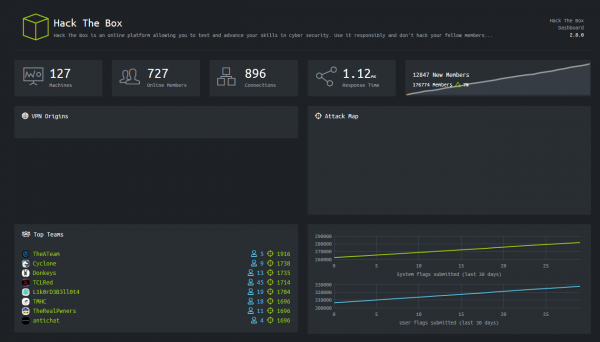

Hack The Box (или HTB) — мой любимый ресурс, который позволяет оттачивать искусство тестирования на проникновение и по совместительству, пожалуй, одна из самый масштабных платформ, где на текущий момент доступно 127 уязвимых машин, 65 Task Based CTF-задач и несколько видов хардкорных виртуальных лесов AD. То есть, как ты уже понял, здесь есть все описанные выше области.

Hack The Box

За несколько прошлых лет Hack The Box стал максимально популярен среди исследователей безопасности всех мастей: он отличается удобным веб-интерфейсом для управления активными инстансами виртуалок, отзывчивой техподдержкой и, что важнее всего, постоянно обновляющемся списком уязвимых хостов.

График выхода новой машины «в онлайн» очень прост: каждую неделю релизится новая тачка и становится доступной для взлома всем зарегистрированным на ресурсе игрокам; в то же время одна из машин, которая «висела» в онлайне до этого момента, уходит в пул отозванных машин. Всего одновременно в онлайне находится 20 машин… Но это только на бесплатном сервере. При оформлении VIP-подписки (£10/месяц или £100/год) ты сможешь самостоятельно вытягивать любой «устаревший» хост из пула в онлайн на выделенном сервере и проводить свои тесты. Также вместе с этой суперспособностью тебе откроется доступ к официальным прохождениям в формате PDF, которые составляют сами сотрудники ресурса.

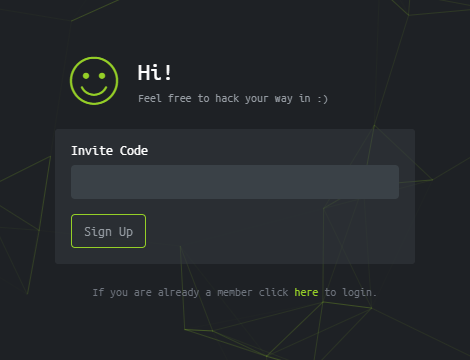

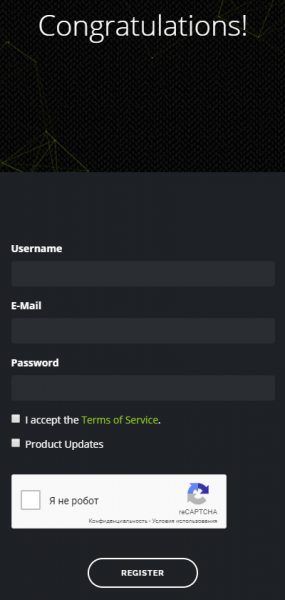

Регистрация на Hack The Box предполагает решение тривиального веб-таска для получения кода на приглашение, поэтому я всегда условно считал этот ресурс полузакрытым. Почему условно? Потому что таск и правда элементарный, и в свое время я даже писал однострочник для генерации очередного инвайта. Разбирать сам процесс в рамках этой статьи не будем, поскольку невежливо будет раскрывать все подробности решения и обесценивать работу команды HTB. Тем не менее, гайдов в сети предостаточно.

hackthebox.eu/invite

Однако, что меня удивило в процессе написания этой статьи, так это то, что ограничение на регистрацию, оказывается, легко обходится простым переходом на страничку регистрации. Не знаю, баг это или фича, и было ли так изначально, но факт остается фактом — сейчас это работает.

hackthebox.eu/register

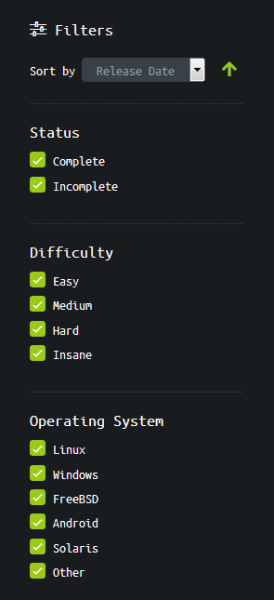

Порог вхождения на эту платформу я бы оценил как средний: несмотря на то, что большую часть активных инстансов составляют виртуальные машины высокой сложности, на сайте можно найти и простые машины, рекомендуемые для прохождения начинающим свой путь специалистам. Гибкая система фильтров позволит тебе подобрать машину на свой вкус.

Фильтрация списка существующих ВМ

Стоит заметить, что Hack The Box пользуется услугами DigitalOcean для развертывания своей облачной инфраструктуры, а так как РКН блокирует многие IP-адреса DigitalOcean, то доступ к некоторым ресурсам HTB может быть затруднен из нашей страны. Однако в данном случае в основном речь идет о веб-тасках раздела CTF, где уязвимые серверы «смотрят» напрямую в интернет, а не спрятаны за VPN, как основная лаборатория с виртуальными машинами.

Источник: xakep.ru