Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Исследователи в области кибербезопасности из компании Binarly обнаружили более двух десятков уязвимостей в коде прошивки UEFI от Insyde Software, которая используется на устройствах крупнейших производителей компьютерного оборудования. В их число входят Intel, AMD, Lenovo, Dell, ASUS, HP, Fujitsu, Siemens, Microsoft, Acer и другие. Всего в списке более 25 компаний, отмечает издание BleepingComputer.

Источник изображения: BleepingComputer

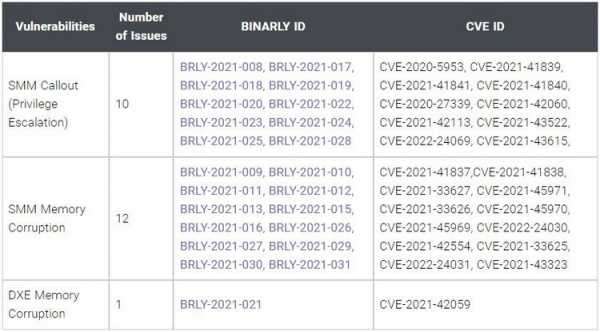

Как выяснили специалисты Binarly, корнем проблемы являются недостатки в системе безопасности прошивки InsydeH2O UEFI, которую поставляет компания Insyde Software. В коде InsydeH2O UEFI были выявлены 23 уязвимости, которые могут затрагивать миллионы персональных компьютеров и ноутбуков. Большинство этих брешей связаны с режимом системного управления (System Management Mode, SMM). Они могут привести к выполнению вредоносного кода с высокими правами доступа. Все 23 уязвимости получили собственные идентификаторы:

Источник изображения: Binarly

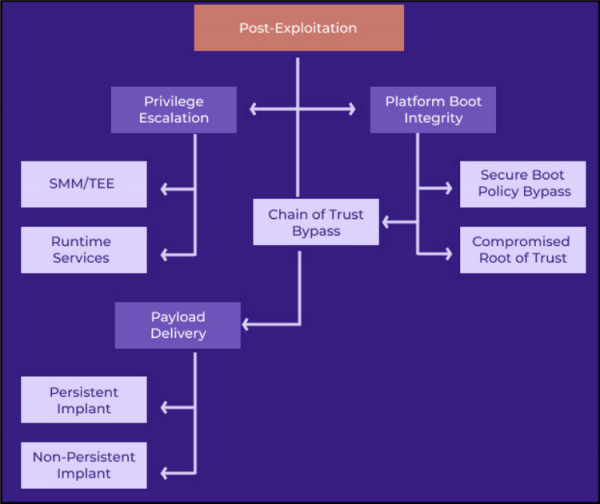

Специалисты сообщают, что киберпреступник с правами администратора, используя недостатки SMM, может отключить многие аппаратные функции безопасности компьютера (SecureBoot, Intel BootGuard), установить в систему жертвы крайне устойчивую к удалению вредоносную программу, а также создать в системе бэкдоры и скрытые каналы связи для кражи конфиденциальных данных.

Схема возможных действий после взлома прошивки UEFI. Источник изображения: Binarly

Разработчики Insyde Software уже подготовили соответствующие патчи и опубликовали советы, помогающие минимизировать риск эксплуатации уязвимостей. Однако стоит учитывать, что патчи далеко не сразу дойдут до всех затронутых устройств.

Компании Insyde, Fujitsu и Intel подтвердили наличие уязвимостей в прошивке UEFI. Компании Rockwell, Supermicro и Toshiba подтвердили, что их устройства не затронуты вышеуказанной проблемой. Остальные вендоры пока исследуют вопрос.

Источник: