Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Уязвимости обнаруживают не только в операционных системах и софте для компьютеров или мобильных устройств. Исследователи из SEC Consult Vulnerability Lab недавно нашли любопытную уязвимость в многофункциональных устройствах Konica Minolta и рассказали о том, как на ее исправление повлияла эпидемия COVID-19.

Проблема актуальна для нескольких моделей МФУ Konica Minolta bizhub и позволяет получить полный доступ к операционной системе на чтение и запись от имени пользователя root. Правда, есть нюанс: для этого нужно иметь непосредственный физический контакт с сенсорным дисплеем МФУ и возможность подключить к нему внешнюю клавиатуру.

Когда речь заходит о принтерах, чаще всего уязвимости находят в драйверах, сервисных программах, веб‑приложениях самого принтера или в реализации сетевых протоколов этих устройств. Ребята из SEC Consult пошли немного другим путем и сосредоточились на железе. Вообще, современный лазерный принтер — это по большому счету самый обыкновенный компьютер, разве что предназначен он для реализации одной‑единственной функции: печати изображения на бумаге. В нем есть устройства ввода — сенсорный дисплей, небольшая клавиатура, порты USB и RJ-45, последовательные интерфейсы, а некоторые модели даже оборудованы считывателями RFID для аутентификации пользователей.

МФУ обычно взаимодействует с пользователем через приложение с графическим интерфейсом, которое запущено в полноэкранном режиме поверх *nix-совместимой операционной системы, при этом к самой ОС принтера пользователь непосредственного доступа не имеет. Все действия в системе, которые приложение совершает при нажатии физических кнопок или экранных объектов на сенсорном дисплее принтера, выполняются от имени неавторизованного пользователя с ограниченными привилегиями. По крайней мере, так должно быть в теории.

В своем исследовании специалисты SEC Consult рассказали о том, что при работе с МФУ Konica Minolta bizhub C3300i и C3350i они заметили странную аномалию. А именно: внешний вид графического приложения на сенсорном экране принтера немного менялся в зависимости от контекста нажимаемых ими кнопок и выбираемых меню. Это позволило предположить, что, помимо собственной программы для работы с устройством, в МФУ используются и другие стандартные приложения, входящие в комплект поставки операционной системы. Для проверки этой гипотезы исследователи подключили к принтеру внешнюю USB-клавиатуру и, нажимая разные сочетания клавиш, сумели запустить на экране браузер Chromium. Возникло подозрение, что таким образом они могут получить и доступ к файловой системе принтера, включая файлы конфигурации, сохраненные пароли и прочие конфиденциальные данные.

«Подопытный» Konica Minolta bizhub C3300i — с помощью этого дисплея и провели практически весь «взлом» (иллюстрация с сайта sec-consult.com)

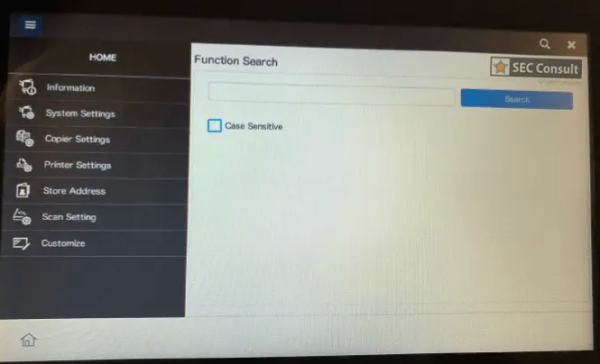

Дисплей на МФУ Konica Minolta, как и на многих других подобных офисных устройствах, нужен, чтобы управлять очередью печати, сканировать изображения и изменять настройки принтера. Для взаимодействия с пользователем Konica Minolta использует самописную программу, но некоторые ее функции реализованы в виде веб‑приложения. Так, если на сенсорном экране Minolta Bizhub C3300i перейти в раздел User authentication, нажать кнопку Public User Access, затем выбрать на открывшемся экране раздел Utility, а затем еще раз Utility, откроется встроенная справочная система принтера. Она реализована в виде веб‑приложения, для отображения которого открывается стандартный браузер Chromium в полноэкранном режиме («режиме киоска») без каких‑либо панелей, рамок и прочих элементов интерфейса — исследователи определили это по изменению внешнего оформления приложения.

Веб‑приложение в МФУ Konica Minolta (иллюстрация с сайта sec-consult.com)

Источник: xakep.ru