Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Спустя два года в сервисе VK Play появилась возможность приобрести фэнтезийный ролевой экшен с открытым миром Elden Ring. Вместе с ним в ассортимент магазина добавили дебютировавший сегодня, 21 июня, аддон Shadow of the Erdtree. Источник изображения: Bandai Namco Вопреки тексту…

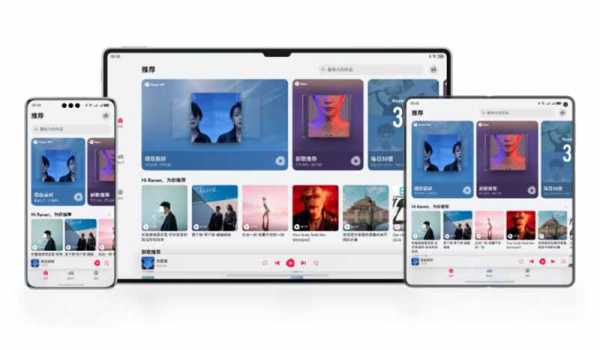

Компания Huawei Technologies объявила, что добилась серьёзного прорыва в ряде IT-областей, от разработки операционной системы до технологий искусственного интеллекта. По словам Huawei, ей потребовалось 10 лет, чтобы сделать то, на что у Соединённых Штатов и Европы ушло 30 лет. Huawei…

Платформа онлайн-рекрутинга HeadHunter запустила собственную социальную сеть для делового общения и профессионального развития «Сетка», ориентированную на широкий круг пользователей. С конца прошлого года сервис находился в стадии закрытого бета-тестирования и доступ к нему осуществлялся по приглашениям. Источник изображения: App Store…

Накануне, 20 июня, произошла кибератака на Национальную систему платежных карт (НСПК) — самая масштабная на финансовые структуры РФ за последние годы, считают эксперты. В течение нескольких часов не проходили или проходили не с первого раза некоторые платежи в интернете и…

Разработчики из немецкой студии Bippinbits, наиболее известной по шахтёрскому роглайку Dome Keeper, представили игру с труднопроизносимым названием PVKK: Planetenverteidigungskanonenkommandant. Источник изображений: Steam Planetenverteidigungskanonenkommandant (командир пушки планетарной защиты на немецком) предложит вжиться в роль артиллериста на службе у авторитарного государства и…

С начала 2024 года в рамках запущенной Минцифры программы по борьбе с мошенническими сайтами «Антифишиг» заблокированы более 60 тыс. ресурсов, сообщили в ведомстве. Пожаловаться на такой сайт может любой желающий. Источник изображения: Dee / pixabay.com Фишингом называется вид мошенничества, направленный…

TikTok подала иск в окружной апелляционный суд округа Колумбия, оспаривая новый закон США, который может привести к запрету популярной социальной сети на территории страны. Компания утверждает, что правительство не рассмотрело должным образом альтернативные варианты решения проблемы и нарушило первую поправку…

Как и было обещано, в рамках LRG3 2024 состоялся анонс по Beyond Good and Evil 20th Anniversary Edition — переизданию приключенческого экшена Beyond Good and Evil образца 2003 года. Впрочем, и этому показу предшествовала досадная утечка. Источник изображения: Ubisoft Незадолго…

Вышедший накануне релиза дополнения Shadow of the Erdtree патч 1.12 для фэнтезийного ролевого экшена Elden Ring принёс с собой горячо востребованную функцию и головную боль для владельцев Steam Deck. Источник изображений: Bandai Namco Напомним, обновление было анонсировано на прошлой неделе…

Администрация президента США Джозефа Байдена (Joseph Biden) приняла решение о блокировке продаж и использования программного обеспечения российской компании «Лаборатория Касперского» на территории США, сообщает агентство Reuters, ссылаясь на источник, знакомый с ситуацией. Причина — угроза национальной безопасности. Источник изображения: Kaspersky.ru…