Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Сегодня я покажу процесс эксплуатации двух XSS-уязвимостей: сначала в веб‑приложении, что позволит нам получить сессию администратора, а затем — в репозитории Gitea, чтобы повысить привилегии в Linux. Также нам понадобится использовать SQL-инъекцию, чтобы получить учетные данные приложения.

Наша конечная цель — получение прав суперпользователя на машине Cat с учебной площадки Hack The Box. Уровень ее сложности — средний.

warning

Подключаться к машинам с HTB рекомендуется с применением средств анонимизации и виртуализации. Не делай этого с компьютера, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.53 cat.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Оно позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr '' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

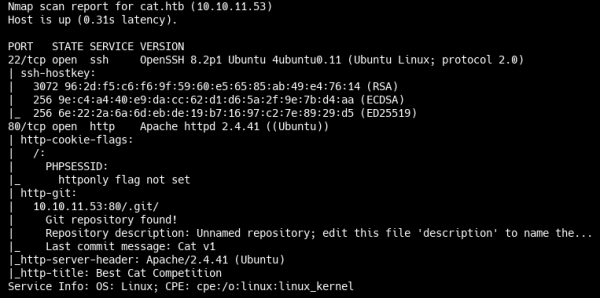

Результат работы скрипта

Сканер нашел два открытых порта:

В отчете сканирования видим обнаруженный в корневом каталоге репозиторий .git.

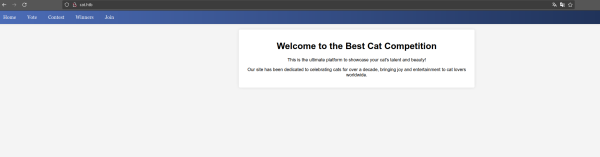

Главная страница сайта

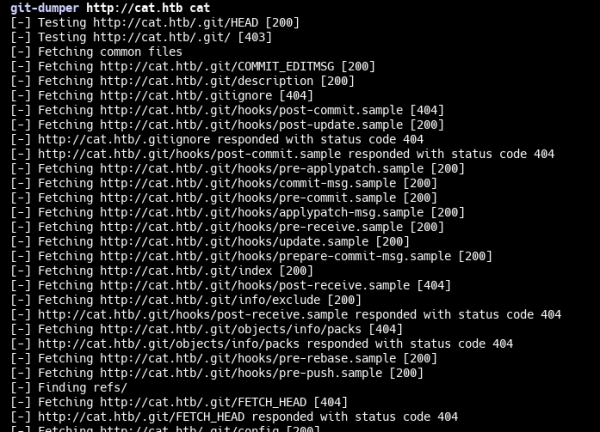

Скачаем весь репозиторий на локальную машину с помощью git-dumper.

git-dumper http://cat.htb cat

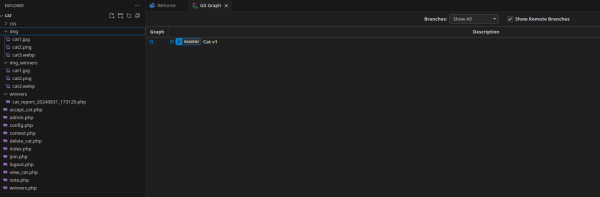

Копирование репозитория

Открываем каталог с репозиторием в VS Code и смотрим историю коммитов. Находим всего один коммит, а значит, никаких «старых» и «тестовых» учетных данных мы не получим.

История коммитов

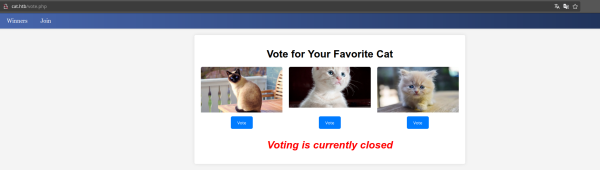

Но заполучить исходный код веб‑приложения — уже большая удача. Изучим интерфейс сайта, чтобы отметить интересные страницы и функции. В файле vote.php реализовано голосование за котов.

Содержимое страницы vote.php

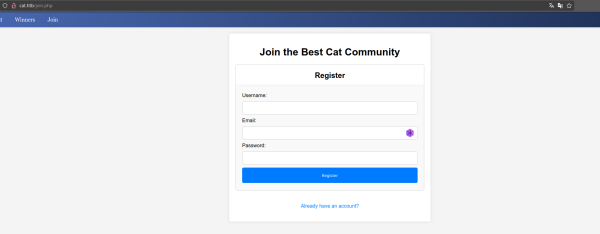

Также мы можем зарегистрироваться на сайте. Как правило, авторизованному пользователю доступно больше функций, чем обычному посетителю.

Страница авторизации

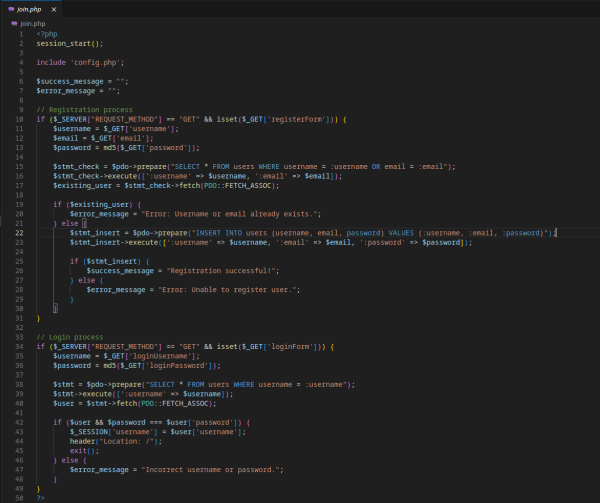

Перейдем к анализу исходного кода. В файле join.php содержится обработчик запросов регистрации и авторизации. Переданные данные (например, имя пользователя) сохраняются в базе без проверок и изменений.

Содержимое файла join.php

Источник: xakep.ru