Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе мы с тобой повысим привилегии в Windows через вскрытое нами приложение на Go. Для этого разберемся с шифрованием, а затем напишем декриптор при помощи ChatGPT. Также на нашем пути встретится бэкдор Naplistener, который мы используем для проникновения в систему.

Наша цель — получение прав суперпользователя на машине Napper с учебной площадки Hack The Box. Уровень задания — сложный.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.240 napper.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

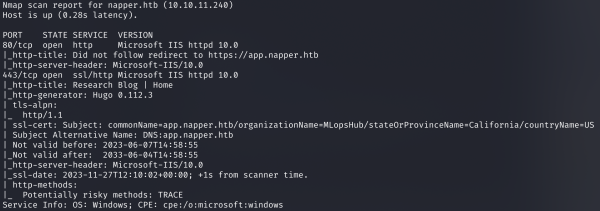

Результат работы скрипта

Сканер нашел всего два открытых порта: 80 и 443 — служба Microsoft IIS 10.0. При этом поле CommonName сертификата SSL на порте 443 содержит доменное имя, к которому применяется сертификат. Добавляем этот домен в файл /etc/hosts и идем смотреть сайт.

10.10.11.240 napper.htb app.napper.htb

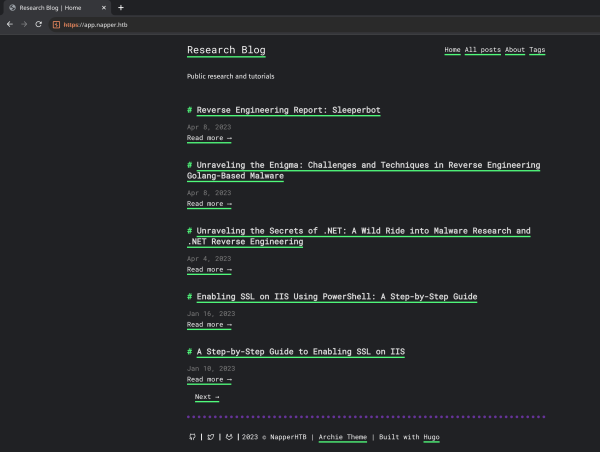

Главная страница сайта

На главной странице много постов. Внимательно изучаем их и находим инструкцию по Basic-аутентификации на каком‑то ресурсе. В инструкции указаны учетные данные.

Содержимое поста

На этапе разведки, если у нас есть домен, никогда не помешает запустить сканер поддоменов. Давай сделаем это.

Для сканирования я использую утилиту ffuf. При запуске указываем следующие параметры:

-u — URL; -w — словарь; -t — количество потоков; -H — HTTP-заголовок; -fs — фильтр по размеру. ffuf -u "https://napper.htb/" -H 'Host: FUZZ.napper.htb' -t 128 -w subdomains-top1million-110000.txt -fs 5602

Результат сканирования поддоменов

Спустя пару минут нашли еще один поддомен. Добавляем его в /etc/hosts.

10.10.11.240 napper.htb app.napper.htb internal.napper.htb

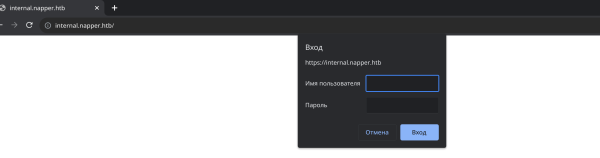

Basic-авторизация

На сайте нас встречает Basic-аутентификация. Используем найденные ранее учетные данные и получаем доступ к сайту с единственным постом.

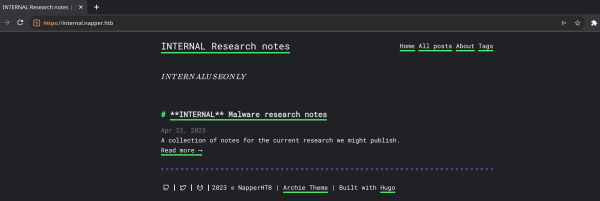

Главная страница сайта internal.napper.htb

Здесь упоминается бэкдор Naplistener в службе Microsoft Exchange.

Содержимое поста

Источник: xakep.ru