Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

В этом райтапе я покажу, как можно применять технику перехвата DLL для повышения привилегий в Windows. Но прежде мы атакуем веб‑сайт и получим RCE через комбинацию из SSRF и уязвимости при загрузке файлов.

Наша цель — получение прав суперпользователя на машине Appsanity с учебной площадки Hack The Box. Уровень машины заявлен сложный.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Добавляем IP-адрес машины в /etc/hosts:

10.10.11.238 appsanity.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

#!/bin/bashports=$(nmap -p- --min-rate=500 $1 | grep ^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

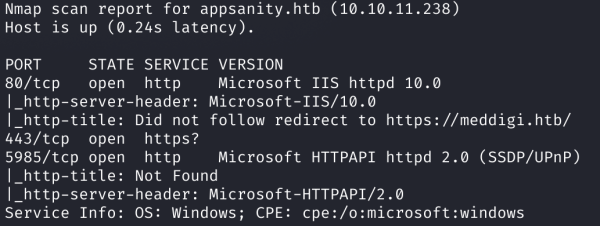

Результат работы скрипта

Сканер нашел три открытых порта:

На сервере всего одна точка входа — это веб‑сервер. При этом, как отображено в выводе Nmap, происходит редирект на сайт http://meddigi.htb. Добавляем этот домен в /etc/hosts и идем смотреть сайт.

10.10.11.238 appsanity.htb meddigi.htb

Главная страница сайта meddigi.htb

Сразу же запускаем сканер поддоменов.

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-u — URL; -w — словарь; -t — количество потоков; -H — HTTP-заголовок. Запускаем сканирование:

ffuf -u "https://meddigi.htb/" -H 'Host: FUZZ.meddigi.htb' -t 128 -w subdomains-top1million-110000.txt

Результат сканирования поддоменов

Спустя пару минут получаем еще один поддомен, который тоже добавляем в /etc/hosts.

10.10.11.238 appsanity.htb meddigi.htb portal.meddigi.htb

Главная страница сайта portal.meddigi.htb

Теперь перейдем к анализу самих сайтов.

На первом сайте, в отличие от второго, есть возможность регистрации.

Форма авторизации сайта meddigi.htb

Авторизовавшись на сайте, получаем страницу профиля, где есть несколько полей ввода и даже возможность отправить сообщение кому‑то.

Содержимое страницы Profile

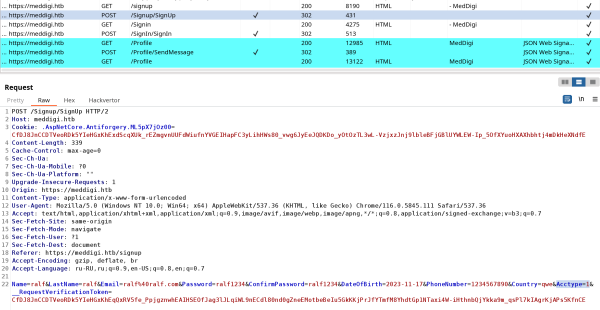

Но ничего интересного найти не удалось, поэтому вернемся в самое начало и просмотрим все запросы в Burp History. В глаза бросился параметр Acctype в запросе на авторизацию.

Запрос на авторизацию

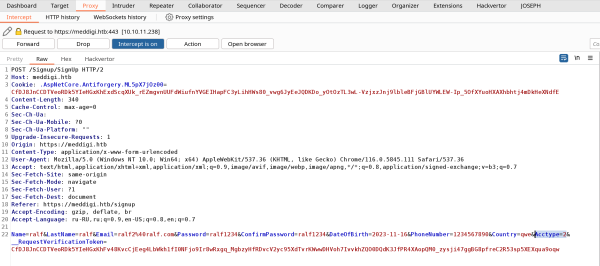

Выйдем из своего профиля на сайте, активируем перехват запроса в Burp Proxy и снова пройдем авторизацию. Но в этот раз в перехваченном запросе изменим значение параметра Acctype на 2.

Запрос на авторизацию

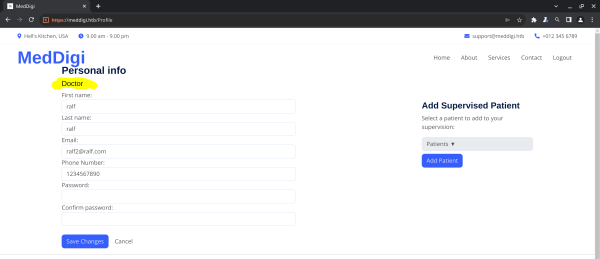

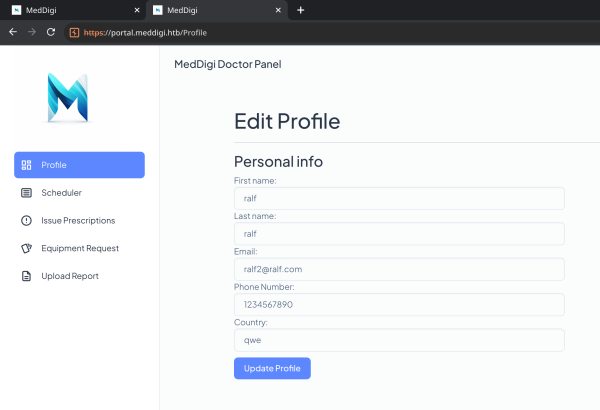

Профиль пользователя

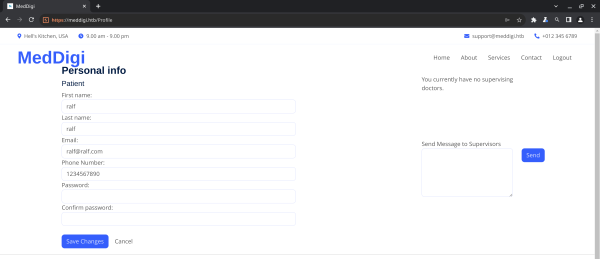

На этот раз мы авторизовались как доктор, и страница профиля содержит новые элементы.

Но снова ничего интересного найти не удалось. Однако здесь используется сессия AspNet, а значит, можно проверить токен доступа на другом сайте. Вдруг используется общий механизм авторизации. Для этого копируем cookie с сайта, где мы уже авторизовались, и используем их на portal.meddigi.htb.

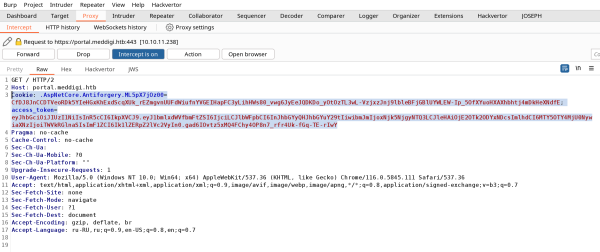

Запрос к portal.meddigi.htb

Главная страница сайта portal.meddigi.htb

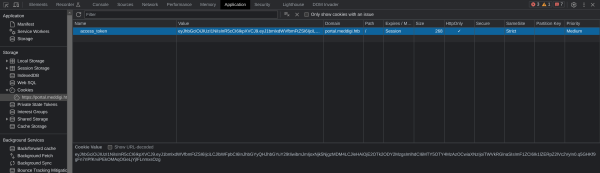

И получаем доступ к другому сайту от имени авторизованного пользователя. Но так как куки вставлялись через Burp, мы не сможем гулять по всему сайту. Давай откроем браузер и закинем токен доступа в хранилище Cookies.

Хранилище браузера

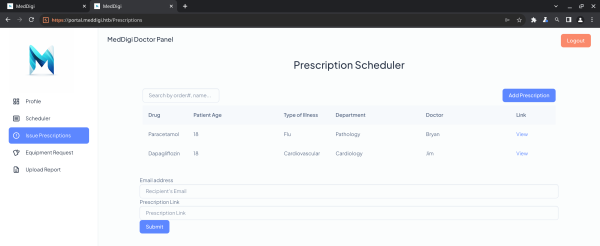

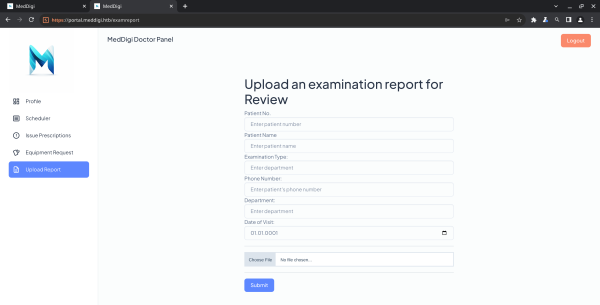

Теперь у нас есть полноценный доступ ко всем механизмам веб‑приложения. На одной из страниц разрешают сохранять документ по ссылке, что может привести к SSRF. На другой странице можно загружать файлы, а это потенциально ведет к возможности залить шелл.

Содержимое страницы prescription

Содержимое страницы examreport

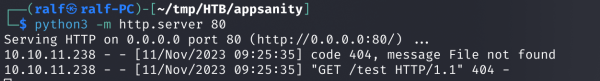

Начинаем с формы сохранения документов по ссылке. Для проверки запускаем на локальной машине веб‑сервер:

python3 -m http.server 80

А затем указываем тестовую ссылку на этот сервер в поле ввода.

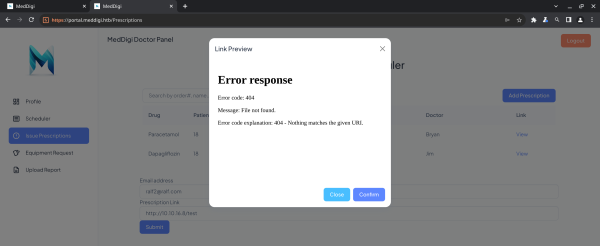

Ошибка отображения страницы

Логи веб‑сервера

Источник: xakep.ru